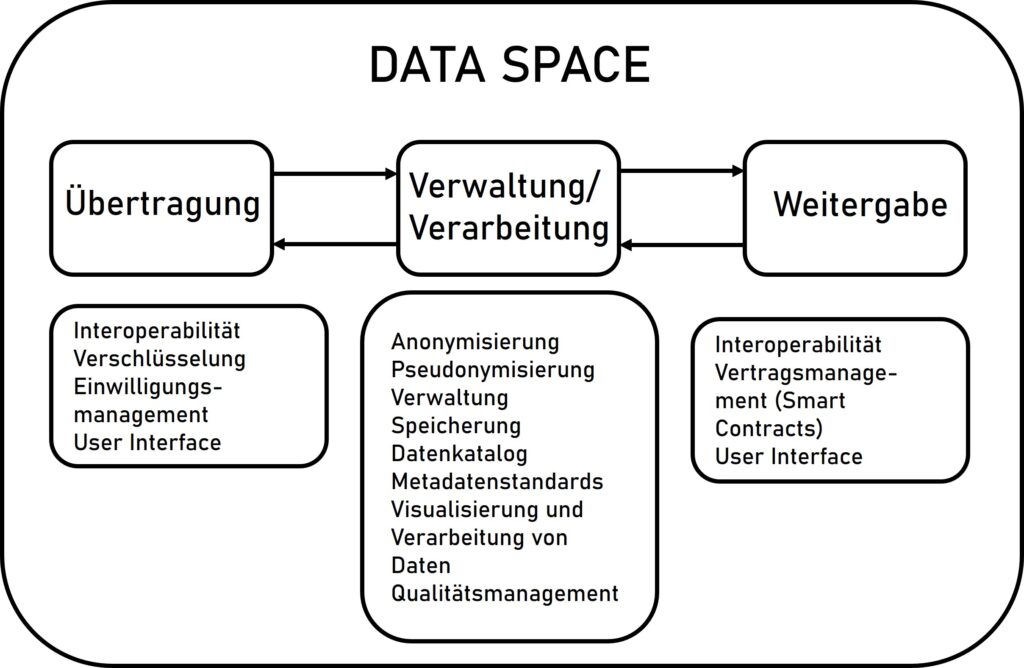

Neben den Bereichen Recht und Organisation ist der technische Bereich eine zentrale Komponente in der Entwicklung eines Datentreuhänders. Er ist die Basis für die konkrete Umsetzung rechtlicher Vorgaben und organisationsspezifischer Anforderungen. Ein Datentreuhänder übernimmt eine vermittelnde Rolle zwischen Datengebenden und Datennutzenden, mit dem Ziel, den Datenaustausch so zu gestalten, dass die Interessen beider Seiten bestmöglich gewahrt bleiben. In den drei Handlungsfeldern Datenübertragung, Datenverwaltung/Datenverarbeitung und Datenweitergabe ergeben sich verschiedene Themen, Probleme und entsprechende Lösungen für den Datentreuhänders.

Damit ein Austausch von Daten rechtssicher und effizient erfolgen kann, müssen unterschiedliche rechtliche Vorgaben und organisatorische Abläufe in technische Systeme übersetzt werden. Dazu gehört etwa, dass es ermöglicht werden soll, dass unterschiedliche Organisationen oder/und Systeme miteinander kommunizieren können (Interoperabilität), sodass Daten systemübergreifend genutzt werden können. Datengebende und Datennutzende benötigen zudem benutzerfreundliche Zugänge über User Interfaces, und die Daten müssen in einem Datenkatalog strukturiert auffindbar sein – unterstützt durch standardisierte Metadaten. Darüber hinaus ist es möglich, dass Datentreuhänder selbst Daten speichern und sichere Speicheroptionen bereithalten müssen oder bereits visualisierte Daten and Datennutzende weitergeben wollen.

Ein zentrales Element für den Aufbau solcher vertrauenswürdigen Dateninfrastrukturen ist das Konzept des Data Space: ein strukturierter, verteilter Datenraum, der technische Standards, Governance-Regeln und Vertrauensmechanismen vorgibt, um den souveränen Datenaustausch zwischen verschiedenen Akteuren zu ermöglichen. In einem Data Space agiert der Datentreuhänder als ein zentraler Vermittler, der Rollen, Rechte und Verantwortlichkeiten mitgestaltet und durchsetzt.

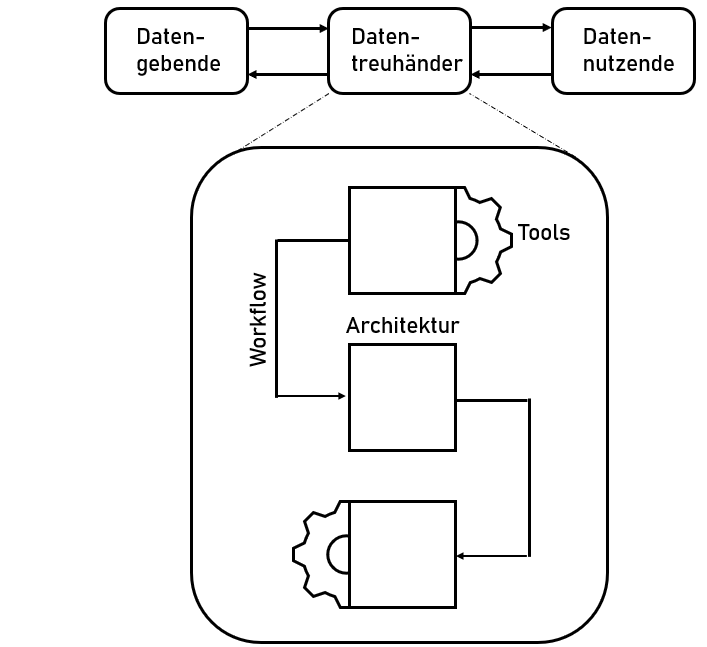

Die Entwicklung eines rechtssicheren und vertrauenswürdigen Datentreuhänders erfordert eine technische Umsetzung, die dem Prinzip Privacy by Design folgt und Themen wie Pseudonymisierung, Anonymisierung und Verschlüsselung von Anfang an systematisch in die technische Konzeption einbezieht. Dazu müssen Entscheidungen hinsichtlich der Architektur, der geplanten Workflows und der eingesetzten Tools getroffen werden. Die Architektur legt die strukturelle Gestaltung und das Zusammenspiel von Komponenten und damit grundlegende Prinzipien für den Datenaustausch fest, wohingegen der Workflow den strukturierten Prozess des Datenaustauschs zwischen Datengebenden und Datennutzenden und der Berücksichtigung ethischer und rechtlicher Rahmenbedingungen beschreibt. Ergänzend kommen Tools zum Einsatz, etwa zur Datenerfassung, -integration, Rechteverwaltung oder zur sicheren Zugriffskontrolle.

In unserer Literaturdatenbank finden Sie verschiedene Veröffentlichungen zu den Aspekten des Privacy by Design. Wählen Sie dafür das jeweilige Label Architektur, Workflow oder Tool in der Filterfunktion. Sie können auch nach Themen der Handlungsfelder suchen und beispielsweise nach Interoperabilität oder Metadatenstandards filtern. Das Thema Data Space ist hier als Querschnittsthema zu betrachten.

Unsere DaTNet-Veröffentlichungen im Bereich Technik

Eggerichs, Lisa: Privacy-enhancing Technology.

Eggerichs, Lisa: Interoperabilität im MobiDataSol-Projekt.

Eggerichs, Lisa (2025): Privacy by Design – Vergleich von Data Stewards und Data Exchanges. https://doi.org/10.5281/zenodo.16368196

Eggerichs, Lisa, Heinze, Frank & Schinke, Lennart: S3I-X – Aufbau eines DTM unter besonderer Berücksichtigung der Herausforderungen von forstlichen Daten. https://doi.org/10.5281/zenodo.16368774

Eggerichs, Lisa, Heinze, Frank & Schinke, Lennart: DTMForst – Nutzungsrechte als Baustein eines Datentreuhänders.https://doi.org/10.5281/zenodo.16369258

Eggerichs, Lisa & Röbert, Kevin (2025): TRESOR – eine technische Lösung für kryptografisch abgesicherte Sammlung von Daten auf mobilen Endgeräten. https://doi.org/10.5281/zenodo.16368592